So beheben Sie Path-Traversal in Statische Analyse-Tools Berichten

Viele Organisationen verwenden statische Code-Analysatoren wie Fortify SCA und CxSAST, um Sicherheitslücken in Anwendungen zu finden. Für viele Entwickler werden Berichte von Fortify SCA und CxSAST jedoch als zusätzlicher Arbeitsaufwand angesehen, da sie Schwachstellen (sowohl echte als auch falsch positive) aufdecken, während sie keine Lösung bieten, um deren Behebung voranzutreiben. Wer behebt die Schwachstellen im Bericht?

Pfadüberschreitung ist eine Art von Web-Sicherheitslücke, die es einem Angreifer ermöglicht, auf Dateien oder Verzeichnisse zuzugreifen, die außerhalb des vorgesehenen Anwendungsbereichs liegen. Pfadüberschreitung kann die Vertraulichkeit, Integrität und Verfügbarkeit des Systems und seiner Daten gefährden.

Im Folgenden finden Sie einige Richtlinien zum Beheben von Sicherheitslücken beim Durchlaufen von Pfaden:

- Vermeiden Sie die Verwendung von benutzerdefinierten Eingaben, um Datei- oder Verzeichnispfade zu erstellen. Wenn möglich, verwenden Sie vordefinierte oder zufällig generierte Werte anstelle von Benutzereingaben.

- Validieren und bereinigen Sie Benutzereingaben, bevor Sie sie verwenden, um auf Dateien oder Verzeichnisse zuzugreifen. Sie können eine Zulassungsliste verwenden und alle Eingaben ablehnen, die nicht dem erwarteten Format oder den Kriterien entsprechen. Sie können auch eine Bibliothek oder eine Funktion verwenden, die spezielle Zeichen kodieren oder escapen kann, die als Pfadtrenner oder Überschreitungssequenzen interpretiert werden könnten.

Hier sind einige Beispiele für das Beheben von Path-Traversal-Schwachstellen:

var path = HttpContext.Current.Server.MapPath("~/MainFolder");

var name = Request.QueryString["name"];

var filename = Sanitizer.GetSafeFileName(name);

File.Open(Path.Combine(path, filename));

String path = getServletContext().getRealPath("/MainFolder");

String name = request.getParameter("name");

String filename = Sanitizer.GetSafeFileName(name);

File file = new File(path, filename);

FileInputStream fis = new FileInputStream(file);

Welche Möglichkeit gibt es, Path-Traversal automatisch zu beheben?

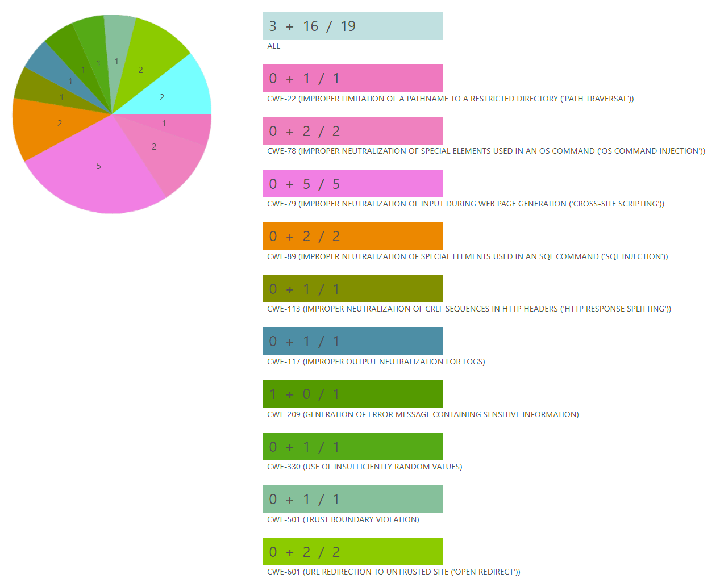

Lucent Sky AVM funktioniert ähnlich wie Statische Analyse-Tools und kann die genaue Position einer Sicherheitslücke bestimmen. Im Gegensatz zu SAST-Tools kann Lucent Sky AVM jedoch auch die gefundenen Schwachstellen beheben. Es generiert "Instant Fixes" - codebasierte Behebungen, die direkt in den Quellcode eingefügt werden können, um häufige Schwachstellen wie Cross-Site Scripting (XSS), SQL-Injection und Pfadmanipulation zu beheben.

Entwickler können Instant Fixes überprüfen und einzeln oder massenhaft anwenden oder Lucent Sky AVM in eine CI-Pipeline integrieren, sodass Schwachstellen automatisch überprüft, behoben und getestet werden, wenn neuer Code eingeführt wird.

Gemeinsame Verwendung von Statische Analyse-Tools und Lucent Sky AVM

Während SAST-Tools wie Fortify SCA und CxSAST Ihnen nur sagen, wo Schwachstellen sind, sagt Ihnen Lucent Sky AVM, wo sie sind und wie Sie sie beheben können (und erledigen das sogar für Sie, wenn Sie möchten). Die meisten SAST-Tools wurden für die Verwendung durch Sicherheitsexperten entwickelt und kalibriert, um eine große Anzahl von Ergebnissen zu finden, und verlassen sich dann auf Sicherheitsexperten, um sie fein abzustimmen, um Fehlalarme auszusortieren. Lucent Sky AVM konzentriert sich auf die Suche nach Schwachstellen, die echte Auswirkungen auf die Sicherheit der Anwendung haben, und behebt nur das, was mit Zuversicht behoben werden kann, basierend auf den von Ihnen sowie Ihren Entwicklungs- und Sicherheitsteams festgelegten Einstellungen. Erfahren Sie mehr über den Korrekturprozess von Lucent Sky AVM.

Lucent Sky AVM + Statische Analyse-Tools = mühelose Einhaltung

Wenn die Compliance Ihres Unternehmens die Behebung aller von Fortify SCA und CxSAST gefundenen Ergebnisse erfordert (oder Ergebnisse, die bestimmte Kriterien erfüllen, z. B. kritisch und hoch), kann Lucent Sky AVM so angepasst werden, dass dieselben Ergebnisse gefunden werden und gleichzeitig zusätzlicher funktionaler Wert bereitgestellt wird – automatisch Behebung dieser Schwachstellen.

Umsetzbare Berichterstellung

Viele statische Code-Analysatoren sind für Sicherheitsexperten konzipiert und sollen von diesen verwendet werden. Das bedeutet, dass sie erfahrene Benutzer erfordern und ihre Bewertungen und Ausgaben nicht entwicklerfreundlich sind. Lucent Sky AVM bietet klare Berichte, die sich sowohl an Sicherheitsexperten als auch an Entwickler richten und sowohl Analyseergebnisse als auch Sofortkorrekturen (codebasierte Behebung häufiger Schwachstellen wie Cross-Site-Scripting und SQL-Injection) bereitstellen, die auch Nicht-Experten zur Sicherung ihres Codes verwenden können.

Für Unternehmen, die Compliance-Berichte benötigen, kann Lucent Sky Teams dabei helfen, Statische Analyse-Tools-Scans zu bestehen und den Lärm falsch positiver Ergebnisse zu reduzieren, während gleichzeitig der Zeit- und Arbeitsaufwand für die Sicherung einer Anwendung drastisch reduziert wird.

Laden Sie einen Vergleichsbericht zwischen Lucent Sky AVM- und SAST-Tools herunter, um den Unterschied zu erkennen.

Das Korrigieren von Path-Traversal in Ihrem Statische Analyse-Tools-Bericht kann schnell und effizient erfolgen

96% der Anwendungen weisen Schwachstellen auf – bekannte Sicherheitsrisiken, die Kriminelle ausnutzen können. Die größte Hürde bei der Implementierung eines Sicherheitsprozesses ist die tatsächliche Behebung der gefundenen Schwachstellen. Entwickler Und Sicherheitsingenieure verfügen einfach nicht über die Kapazitäten, Schwachstellen effizient zu beheben. Aus diesem Grund haben sich Hunderte von Unternehmen und Organisationen für Lucent Sky AVM entschieden, um bestehende SAST-Tools zu ersetzen oder zu ergänzen und Entwicklungsteams dabei zu helfen, Schwachstellen tatsächlich zu beheben und ihren Anwendungssicherheitsprozess zu beschleunigen.

Um mehr darüber zu erfahren, wie Lucent Sky AVM in Kombination mit Statische Analyse-Tools in Ihrer Umgebung eingesetzt werden kann, fordern Sie eine Demo an oder nehmen Sie Kontakt mit uns auf.

Kontaktiere uns